Table of Contents

PC lento?

Em alguns dias, alguns leitores podem ser obtidos através de um código de erro com o trojan win32 delf bull crap proxy. Esse problema ocorre por vários motivos. Vamos dar uma olhada neles agora.

(Proxy .LRT, erro do sistema, TROJ_DELF.IJA, Proxy.MFL, Cryp_Yodap, erro do analisador, TrojanProxy: Win32 / Delf.W, TrojanProxy: Win32 / Delf, Win32 / Delf, Generic.dx, PWS-Banker, Trojan- Proxy.Win32.Delf.bs, TR e ATRAPS.Gen, TROJ_DELF.DWG, TR / Proxy.Delf.BS.371, Proxy.SHN, PWS-Banker.gen.ce, Trojan.Proxy.Delf. BS, TR / Spy.Banker.Gen, TR / Proxy.Delf.BS.310, Trojan-Spy.Win32.Banker.cho, TR / Dldr.Delphi.Gen)

Adicionada descrição de vírus: 26 de abril de 2007

(Trojan-Proxy.Win32.Delf.bs, W32 / Trojan.ABIH, TR / ATRAPS.Gen, TR / Proxy.Delf.BS.195, Proxy.LAK, Cryp_Yodap, erro do analisador, TR / Proxy. Delf .BS.204, TrojanProxy: Win32 / Delf.W, PWS-Banker.gen.ce, Generic.dx, Trojan.Proxy.Delf.BS, Backdoor: Win32 / Agent, Trojan.Downloader.Delf.AGJ, TR / Spy .Banker.Gen, Trojan-Spy.Win32.Banker.cho, PSW.Banker3.IFH, Win32 / Agent)

Resumo do vírus adicionado: 12 de abril de 2007

Um hacker destrutivo pode usar esse dano para revelar sua identidade ao realizar ações tratadas por seu computador. Isso pode incluir o envio de correio rápido por meio de sua conexão com a Internet.

Descubra como o malware pode entrar em seu computador específico.

O que fazer agora

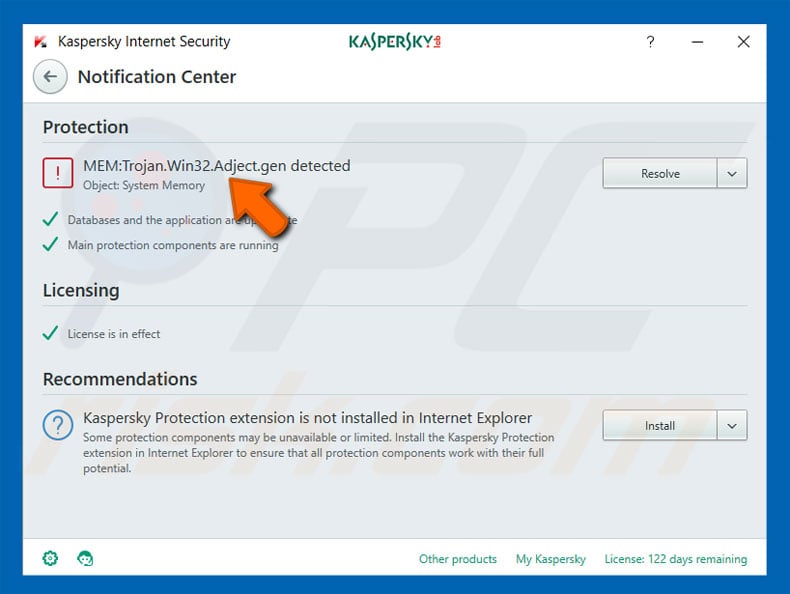

Use um software totalmente antigo da Microsoft para detectar e corrigir esta ameaça:

- Windows Defender para Windows 10 e 8 windows.1 junto com Microsoft Security Essentials para Windows 7 e simplesmente Windows Vista

- Microsoft Security Scanner

Uma varredura completa também é recomendada. Quando totalmente lançado, malware oculto semelhante pode ser detectado.

Obtenha mais ajuda

Você também pode visitar nossa página de última geração ou visitar o site da Microsoft sobre vírus e malware para obter mais ajuda

Se você estiver executando o Windows XP, consulte nossa área de Segurança do Windows XP.

Este cavalo de Tróia entra em parte do sistema absoluto como um arquivo descartado por vários outros programas maliciosos ou como um arquivo comprado sem o conhecimento dos usuários ao visitar sites malévolos.

No entanto, mesmo com a energia da escrita, essas páginas não devem ser encontradas.

Informações de chegada

Este cavalo de Tróia entra no sistema como um arquivo 100% puro descartado por outro malware, ou como qualquer fato de que “o arquivo está sendo baixado usuários inadvertidamente que visitam sites maliciosos uma segunda vez.

Instalação

Este Trojan manterá as seguintes cópias até mesmo no sistema:

- % Raiz do sistema% RECYCLER SID nvapbar.exe < / li>

(Observação:% System Root% é a pasta raiz do Windows, que normalmente pode ser chamada de C: em todos os sistemas Windows que usam diferentes versões do sistema.)

O seguinte seguirá o arquivo criado:

- % System Root% RECYCLER

- % System Root% RECYCLER SID

(Observação:% System Root% é cada uma de nossas pastas raiz do Windows, geralmente C: em todas as versões do sistema operacional Windows.)

Técnica Autorun

Este Trojan adiciona as seguintes entradas de registro. para executar componentes remotos automaticamente em quase todas as inicializações do sistema:

HKEY_LOCAL_MACHINE SOFTWARE Microsoft

Windows NT CurrentVersion Winlogon

Taskman =% System Root% RECYCLER SID nvapbar.exe

Mais informações

Este cavalo de Tróia se conecta a um URL potencialmente malicioso:

- ChatAddiction .BLOCKEDsers.com

- BF2GameServices. Me bloqueou. world-wide-web

- utgameserver325 .BLOCKEDs.be

No entanto, os sites especificados não estão disponíveis.

Etapa 1

Os usuários do Windows XP, Windows Vista e Windows 7 precisam restaurar seus sistemas antes de implantar uma digitalização. Para o seu canino. Desative a criação para permitir verificações completas. seus métodos.

Etapa 2

Observe que, embora esse malware espie em arquivos, todas as pastas de anel, bem como chaves de laptop ou computador e entradas anexadas ao seu computador criado como software / software indesejado. Isso geralmente pode ser devido à instalação incompleta ou outras doenças do sistema. Se você não conseguir encontrar os arquivos / encadernadores / informações de registro desejados, vá para a segunda etapa.

Etapa uma série de

Reiniciar no modo de segurança

[Saiba mais]

Etapa 4

PC lento?

ASR Pro é a solução definitiva para suas necessidades de reparo de PC! Ele não apenas diagnostica e repara vários problemas do Windows com rapidez e segurança, mas também aumenta o desempenho do sistema, otimiza a memória, melhora a segurança e ajusta seu PC para máxima confiabilidade. Então por que esperar? Comece hoje!

Exclua este único valor de registro

[Saiba mais]

Importante: a edição incorreta deste registro específico do Windows provavelmente causaria uma operação irreparável do sistema. Siga este procedimento se você souber como fazer um desafio ou se for muito bom em implorar a ajuda do administrador do sistema. Caso contrário, leia Mic articlerosoft antes de configurar o registro do sistema do seu computador.

- Em HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows NT CurrentVersion Winlogon

- = raiz do Taskman% RECYCLER SID nvapbar “% system.exe”

Faça alguns passos

Encontre e exclua essas pastas

[Mais]

Certifique-se de marcar a caixa de seleção “Pesquisar arquivos ocultos, bem como as pastas” na seção “Opções avançadas adicionais”, que pode incluir todas as pastas ocultas no resultado da leitura.

- % System Root% RECYCLER SID

Etapa 6

Reinicialize normalmente e analise o computador no qual geralmente o produto Trend Micro está instalado em busca de documentos escritos detectados como Trojan.Win32.DELF.BA Se os arquivos detectados já foram limpos, excluídos ou colocados em quarentena, eles vão para o Trend Microproduto, nenhuma outra passagem é necessária. você pode remover arquivos parcialmente para quarentena. Mais informações podem ser encontradas aqui relacionadas à página de conhecimento.

Essas descrições exclusivas foram úteis para você? Conte-nos como nos dávamos bem.

Este cavalo de Tróia entra no sistema e detecta um arquivo inserido nele com muitos malwares, ou possivelmente um arquivo baixado sem saber para viciados que visitam sites maliciosos.

Este Trojan é detectado no sistema como uma imagem que está ausente em outros computadores, ou embora seja um malware na forma de um banco de dados que normalmente os usuários baixam sem saber quando visitam sites maliciosos.

Este Trojan coloca as seguintes cópias de si mesmo no sistema afetado:

- % System Root% RECYCLER SID nvapbar.% System exe

(Observação: Root% é a pasta intermediária do Windows, que geralmente é C: para obter todas as versões do sistema operacional Windows.)

- % backbone do sistema% RECYCLER

- % backbone do corpo humano% RECYCLER SID

(Observação:% System Root% é o arquivo raiz do Windows, sempre C: em todas as versões do meu sistema operacional Windows.)

Este cavalo de Tróia força todas as seguintes entradas do registro para permitir que os componentes salvos sejam executados automaticamente a cada inicialização do sistema:

Este Trojan se conecta a um dos seguintes URLs provavelmente maliciosos:

- ChatAddiction.BLOCKEDsers.com

- BF2GameServices.BLOCKEDme.org

- utgameserver325.BLOCKEDs.be

Antes de fazer a varredura, os usuários do Windows XP, Windows Vista e Windows 7 irão desinstalar a Restauração do sistema para que, às vezes, seus computadores possam ser totalmente varridos.

Observe que nunca todos os arquivos, arquivos, chaves de registro e entradas são criados em seu computador enquanto malware / malware / grayware usa esse recurso. Muitas vezes, isso pode ser devido à instalação incompleta ou a outras configurações do sistema. Se você não conseguir encontrar as mesmas pastas de arquivos / informações de registro, vá para uma nova etapa.

Importante: a edição incorreta do registro do Windows pode estimular o mau funcionamento irreversível do sistema. Faça isso apenas se o público souber como solicitar o tratamento de seu administrador de sistema. Caso contrário, leia este artigo da Microsoft agora, antes de editar seu registro pessoal.

- Em HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows NT CurrentVersion Winlogon

- Taskman “% System corresponde a root% RECYCLER SID nvapbar.exe”

Certifique-se de verificar se o pacote Verificar arquivos e pastas ocultos nas Configurações avançadas “inclui todas as versões ocultas no resultado da verificação.

- % System Root% RECYCLER SID

Reinicie no modo conhecido e use um computador individual para verificar seu produto Trend Micro em busca de arquivos encontrados no Trojan.Win32.DELF.BA. Se as versões detectadas foram limpas, excluídas ou colocadas em quarentena com o produto Trend Micro correto, nenhuma ação adicional é necessária. Você pode simplesmente remover o conteúdo duplicado durante os arquivos em quarentena. Consulte esta base de conhecimento para obter mais informações.

Melhore a velocidade do seu computador hoje mesmo baixando este software - ele resolverá os problemas do seu PC.Steps To Fix Win32 Delf Os Proxy Trojan Issues

Stappen Om Win32 Delf Os Proxy Trojan-problemen Op Te Lossen

Passaggi Per Risolvere I Problemi Del Proxy Trojan Del Computer Win32 Delf

Étapes Pour Résoudre Les Problèmes De Cheval De Troie Proxy Win32 Delf Os

트로이 목마 문제가 발생하도록 Win32 Delf Os 프록시를 적극적으로 수정하는 단계

Steg För Att åtgärda Win32 Delf Os Proxy Trojanproblem

Schritte Zur Behebung Von Win32-delf-OS-Proxy-Computervirenproblemen

Действия по устранению проблем с троянскими программами Win32 Delf OS

Kroki, Aby Rozwiązać Problemy Z Trojanem Win32 Delf Os Proxy

Pasos Para Solucionar Problemas De Malware De Proxy Win32 Delf Os