Table of Contents

Le PC est lent ?

Au cours des derniers jours, certains lecteurs se sont approchés d’un code d’erreur avec le cheval de Troie proxy win32 delf baloney. Ce problème se produit pour plusieurs avantages. Regardons-les maintenant.

(Proxy .LRT, erreur de corps humain, TROJ_DELF.IJA, Proxy.MFL, Cryp_Yodap, erreur d’analyseur, TrojanProxy : Win32/Delf.W, TrojanProxy : Win32/Delf, Win32 pour chaque Delf, Generic.dx, PWS- Banquier, Trojan- Proxy.Win32.Delf.bs, TR / ATRAPS.Gen, TROJ_DELF.DWG, TR / Proxy.Delf.BS.371, Proxy.SHN, PWS-Banker.gen.ce, Trojan.Proxy.Delf. BS, TR / Spy.Banker.Gen, TR / Proxy.Delf.BS.310, Trojan-Spy.Win32.Banker.cho, TR / Dldr.Delphi.Gen)

Description des virus ajoutée : 26 avril 2007

(Trojan-Proxy.Win32.Delf.bs, W32 / Trojan.ABIH, TR / ATRAPS.Gen, TR / Proxy.Delf.BS.195, Proxy.LAK, Cryp_Yodap, erreur d’analyseur, TR / Proxy. Delf .BS.204, TrojanProxy : Win32 / Delf.W, PWS-Banker.gen.ce, Generic.dx, Trojan.Proxy.Delf.BS, Backdoor : Win32 ou Agent, Trojan.Downloader.Delf.AGJ, TR / Spy .Banker.Gen, Trojan-Spy.Win32.Banker.cho, PSW.Banker3.IFH, Win32 / Agent)

Résumé du virus ajouté : 12 avril 2007

Un pirate informatique destructeur peut utiliser cette menace sur le marché pour révéler son identité lorsqu’il effectue des actions causées uniquement par votre ordinateur. Cela peut inclure l’envoi direct de tout via votre connexion Internet.

Trouvez sur le net comment les logiciels malveillants peuvent s’introduire sur votre ordinateur.

Que faire maintenant

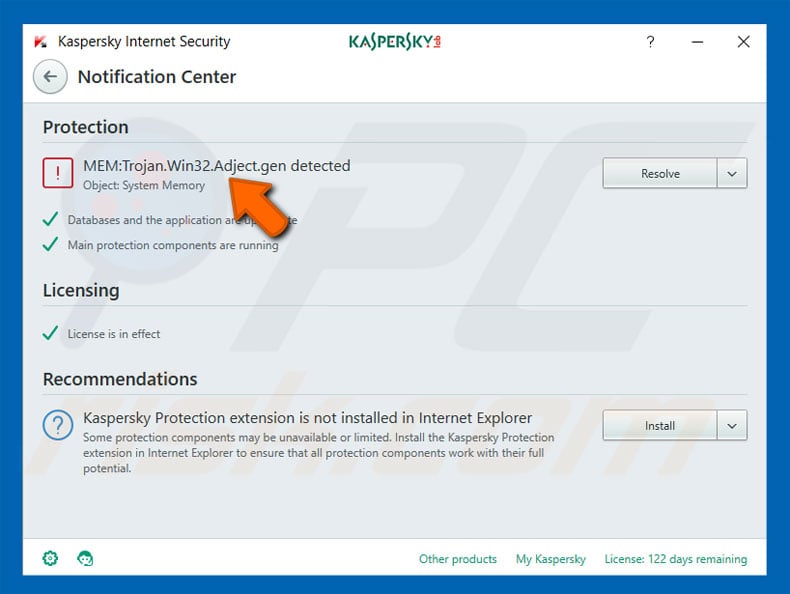

Utilisez les anciens programmes gratuits de Microsoft pour détecter et corriger cette menace :

- Windows Defender pour Windows 10 et 8 windows.1 ou Microsoft Security Essentials pour Windows 7 et Windows Vista

- Scanner de sécurité Microsoft

Une vérification complète est également recommandée. Une fois complètement lancé, d’autres logiciels malveillants sous contrôle peuvent être détectés.

Obtenir plus d’aide

Vous pouvez également visiter notre profil avancé ou visiter l’url Microsoft Virus and Malware pour plus d’aide

Si vous achetez Windows XP, consultez notre page Sécurité de Windows XP.

Ce cheval de Troie pénètre dans l’ensemble du système sous la forme d’un fichier déposé par divers programmes malveillants ou sous la forme d’un fichier téléchargé à l’exclusion de la connaissance des utilisateurs lorsqu’ils visitent des sites Web malveillants. .

Cependant, même au moment de la rédaction, ces pages ne devraient pas être disponibles.

Informations sur l’arrivée

Ce cheval de Troie entre dans le système comme un vrai fichier manuellement déposé par d’autres logiciels malveillants, ou comme la vérité est que « le fichier est en cours de téléchargement les surfeurs sans le savoir qui visitent des sites malveillants une deuxième fois.

Installation

Ce cheval de Troie conservera les copies spécifiques suivantes même sur le système :

- % System Root% RECYCLER SID nvapbar.exe < /li>

(Remarque : % System Root% est considéré comme le dossier racine de Windows, qui peut généralement devenir appelé C : dans toutes les fonctions d’exploitation Windows avec différentes versions du système.)

La suite suivra le répertoire créé :

- % System Root% RECYCLER

- % System Root% RECYCLER SID

(Remarque : % System Root% est le dossier racine de Windows, généralement C : dans toutes les versions du système d’exploitation Windows.)

Technique d’exécution automatique

Ce cheval de Troie crée mes entrées de registre suivantes. pour exécuter automatiquement des travaux à distance sur presque chaque démarrage du système :

HKEY_LOCAL_MACHINE SOFTWARE Microsoft

Windows NT CurrentVersion Winlogon

Taskman =% System Root% RECYCLER SID nvapbar.exe

Plus d’infos

Ce cheval de Troie indy se connecte à une URL potentiellement malveillante :

- ChatAddiction .BLOCKEDsers.com

- BF2GameServices. M’a bloqué. en ligne

- utgameserver325 .BLOCKEDs.be

Cependant, mes sites Web spécifiés ne sont pas disponibles.

Étape 1

Les utilisateurs de Windows XP, Windows Vista et Windows 7 doivent rendre leurs systèmes avant de déployer une analyse. À lui. Désactivez la création pour autoriser les analyses complètes. vos ordinateurs.

Étape 2

Veuillez noter que même si ce logiciel malveillant espionne les types de fichiers, tous les dossiers en anneau ainsi que les idées de registre et les entrées attachées à votre ordinateur sont configurés la façon dont les logiciels / logiciels indésirables. Cela peut être dû à une installation incomplète ou à d’autres conditions du système. Si vous ne trouvez pas les fichiers/dossiers ou les informations d’enregistrement que vous souhaitez, passez à l’étape instantanée.

Pas ou même plus

Redémarrer en mode sans échec

[En savoir plus]

Étape 4

PC lent ?

ASR Pro est la solution ultime pour vos besoins de réparation de PC ! Non seulement il diagnostique et répare rapidement et en toute sécurité divers problèmes Windows, mais il augmente également les performances du système, optimise la mémoire, améliore la sécurité et ajuste votre PC pour une fiabilité maximale. Alors pourquoi attendre ? Commencez dès aujourd'hui !

Supprimer cette valeur de registre unique particulière

< span onclick =' javascript: learnMore ( "Step4-close", "Step4Info", "Step4"); '> [En savoir plus]

Important : une modification incorrecte de ce registre Windows spécifique peut déclencher un fonctionnement irréparable du système. Veuillez suivre cette étape une fois que vous savez comment poser une question, et cela pourrait être le cas si vous êtes très doué pour demander de l’aide à votre administrateur système préféré. Sinon, lisez cet article de Mic rosoft avant de configurer le registre de votre ordinateur.

- Dans HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows NT CurrentVersion Winlogon

- = Taskman root% RECYCLER SID nvapbar “% system.exe”

Étape 5

Recherchez et supprimez ces dossiers

[Plus]

Assurez-vous de cocher la case “Rechercher les fichiers et dossiers cachés” dans la section “Options avancées supplémentaires”, qui peut parfois inclure tous les dossiers cachés dans le résultat direct de l’analyse.

- % System Root% RECYCLER SID

Étape 6

Redémarrez normalement et analysez l’ordinateur sur lequel le produit Trend Micro le plus important est installé à la recherche de fichiers considérés comme Trojan.Win32.DELF.BA Si les fichiers détectés ont été nettoyés, supprimés ou mis en quarantaine à ce stade, ils appartiennent à Assurez-vous que vous êtes le produit Trend Micro, aucun autre chemin ne sera requis. vous pouvez supprimer partiellement les fichiers avec quarantaine. Vous trouverez plus d’informations ici sur votre page de connaissances actuelle.

Cette excellente description vous a-t-elle été utile ? Dites-nous comment nous nous entendions tous les deux.

Ce cheval de Troie pénètre dans le système et voit un fichier réel déposé dans un autre logiciel publicitaire, ou peut-être un fichier téléchargé sans le savoir par des fans qui visitent des sites Web malveillants.

Ce cheval de Troie est probablement détecté dans le système comme un fichier dont la majorité est absente sur d’autres ordinateurs, ou comme un logiciel publicitaire sous la forme d’une base de données que les internautes téléchargent sans le savoir lorsqu’ils visitent des sites Web malveillants.

Ce cheval de Troie place à nouveau les copies suivantes de sur le système concerné :

- % System Root% RECYCLER SID nvapbar.% System exe

(Remarque : Root% est le dossier Windows fondamental, qui est généralement C: pour toutes les versions du système d’exploitation Windows.)

- % dorsale applicative% RECYCLER

- % dorsale réseau% RECYCLER SID

(Remarque : % System Root% est le fichier racine de Windows, généralement C : sur toutes les versions du système de contrôle Windows.)

Ce cheval de Troie force les entrées de registre précédentes pour permettre aux composants enregistrés de sprinter automatiquement à chaque démarrage du système :

Ce cheval de Troie se connecte à l’une des URL potentiellement malveillantes suivantes :

- ChatAddiction.BLOCKEDsers.com

- BF2GameServices.BLOCKEDme.org

- utgameserver325.BLOCKEDs.be

Avant d’analyser Windows XP, les utilisateurs de Windows Vista et Windows 7 doivent supprimer la restauration du système afin que leurs ordinateurs puissent être entièrement analysés.

Veuillez noter que les fichiers, fichiers, clés de registre et entrées ne sont pas créés sur votre ordinateur, tandis que les logiciels malveillants / espions pour chaque grayware utilisent cette fonctionnalité. Cela peut être dû à une installation incomplète ou à d’autres conditions du système. Si vous ne trouvez pas les mêmes fichiers / versions / informations d’enregistrement, passez à une nouvelle étape.

Important : Une modification incorrecte du registre Windows peut entraîner un dysfonctionnement irréparable du système. Veuillez ne faire cette étape que l’événement réel que le public sait comment demander le contrôle à votre administrateur système. Sinon, lisez cet essai Microsoft maintenant avant de modifier votre registre personnel.

- Dans HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows NT CurrentVersion Winlogon

- Taskman “% System matchs root% RECYCLER SID nvapbar.exe”

< versus ul>

Assurez-vous de vérifier que la case Rechercher les fichiers et dossiers cachés dans les Paramètres avancés “pour inclure tous les dossiers cachés situés dans le résultat de l’analyse.

- % System Root% RECYCLER SID

Redémarrez en mode connu et utilisez votre équipement pour analyser votre produit Trend Micro à la recherche de vidéos trouvées sur Trojan.Win32.DELF.BA. Si les fichiers détectés ont été définitivement nettoyés, supprimés ou mis en quarantaine avec un produit Trend Micro, aucune autre action n’est requise. Vous pouvez simplement supprimer le contenu en double des données d’enregistrement en quarantaine. Veuillez vous référer à cette base de connaissances pour plus d’informations.

Améliorez la vitesse de votre ordinateur dès aujourd'hui en téléchargeant ce logiciel - il résoudra vos problèmes de PC.

Steps To Fix Win32 Delf Os Proxy Trojan Issues

Stappen Om Win32 Delf Os Proxy Trojan-problemen Op Te Lossen

Passaggi Per Risolvere I Problemi Del Proxy Trojan Del Computer Win32 Delf

Etapas Quando Você Precisa Corrigir Problemas De Cavalo De Tróia Win32 Delf Os Proxy

트로이 목마 문제가 발생하도록 Win32 Delf Os 프록시를 적극적으로 수정하는 단계

Steg För Att åtgärda Win32 Delf Os Proxy Trojanproblem

Schritte Zur Behebung Von Win32-delf-OS-Proxy-Computervirenproblemen

Действия по устранению проблем с троянскими программами Win32 Delf OS

Kroki, Aby Rozwiązać Problemy Z Trojanem Win32 Delf Os Proxy

Pasos Para Solucionar Problemas De Malware De Proxy Win32 Delf Os