Table of Contents

Komputer działa wolno?

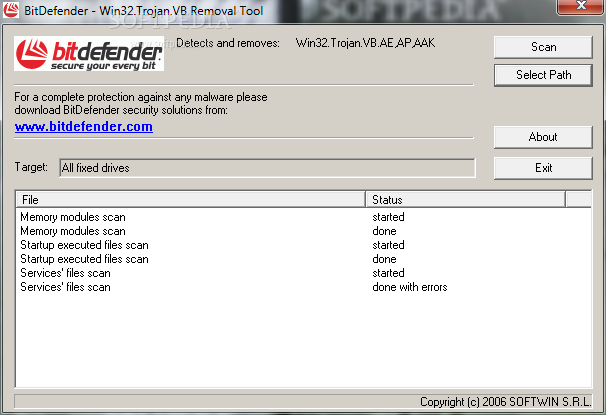

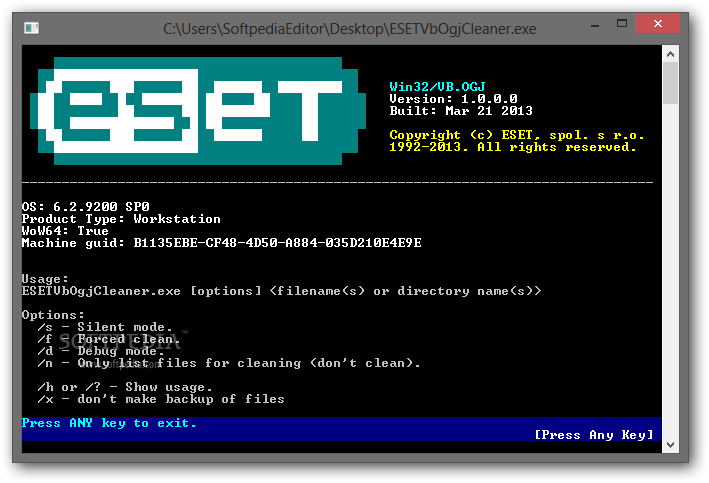

Oto kilka prostych kroków, które pomogą Ci rozwiązać problem z usuwaniem win32 vb. g.KROK 1. Użyj Zemana AntiMalware Free, aby usunąć trojana: Win32 / VB.KROK 2. Użyj Malwarebytes, aby znaleźć złośliwe oprogramowanie i nadmiarowe programy.KROK 3. Sprawdź ponownie pod kątem złośliwego oprogramowania za pomocą HitmanPro.(OPCJONALNIE) KROK 2. Zresetuj ustawienia przeglądarki, aby nie dokonywać płatności.

g.

Alias Win32.VB (AKA):

| [Kaspersky] | Trojan.Win32.VB.al, Trojan.Win32.Icekboy.d, Trojan.Win32.VB. bl , Trojan.Win32.VB.b, Trojan.Win32.VB.c, Trojan.Win32.VB.l, TrojanDropper.Win32.VB.i, Win32.HLLW.Starfil, TrojanDropper.Win32.VB.j, TrojanDropper. Win32 .VB.v, Nuker.Win32.VB.c, Backdoor.VB.eb, Backdoor.VB.hx, Backdoor.VB.na, Backdoor.VB.nw, Backdoor.VB.nx, Backdoor.VB.ny, Backdoor .VB.oc, Backdoor.VB.oz, Backdoor.VB.qk, Backdoor.VB.rl, Backdoor.VB.ti, Backdoor.VB.tj, DDoS.Win32.DepthCharge.c, Trojan.PSW.HotmailHacker. 35 , TrojanDownloader.Win32.VB.d |

| [Eset] | Win32 / VB.JE Trojan Virus, Trojan Win32 / VB. EQ, trojany Win32 VB.NV, Win32 / VB.OO, Win32 / VB.KN, Win32 / VB.MB, Win32 / VB.OR, Win32 na Nuker.VB.C, Win32 / VB.PE, Win32 / VB . Trojany PH, trojany Win32 / VB.NA, trojany Win32 / VB.PO, trojany Win32 / VB.PP, trojany Win32 / TrojanDownloader.VB.D |

| [Panda] < /td> | sches koń, koń trojański.LC, Trj / W32.Starfil, Trj / W32.VB, program backdoor, program backdoor.LC, Bck / VB, program DoS, program flood, Bck i VB. X, BAT / Muma, oprogramowanie hacktool |

| [CA] | Win32 VB.al! Trojan, Win32 / VB.bf! Trojan, Win32 dla każdego VB. AP! PWS! Trojan, Win32 / VB.b!, Trojan Win32 / VB. przeciwko! Koń trojański, Win32.StarField, Win32 / StarField! Koń trojański, Win32 / VB.i! Zakraplacz, Win32 / VB.j! Dropper, Win32.Orach.10, Win32 kontra Orach.10.A! Kroplownik, Win32 / VB. D! Program ładujący |

Jak usunąć Win32.VB z komputera ^

Jak pozbyć się wirusa Win32?

Pobierać. Pobierz nasze bezpłatne narzędzie do usuwania: rmvirut.exe.Wykonaj konkretną technikę. Uruchom program, aby usunąć zaatakowane pliki.Aktualizacja. Po ponownym uruchomieniu komputera upewnij się, że dana osoba będzie miała najnowszą wersję programu antywirusowego w połączeniu z wykonaniem pełnego skanowania operacji komputera.

Aby poprawnie usunąć Win32.VB z komputera, musisz usunąć pliki i foldery związane z Win32.VB. Te pliki i foldery są odpowiednio zarejestrowane w grupie Pliki i foldery na tej ważnej stronie.

Aby uzyskać instrukcje dotyczące usuwania tych plików i folderów Win32.VB, zobacz Usuwanie plików Win32.VB (EXE, DLL itp.).

Jak usunąć pliki Win32.VB (.exe, .dll itp.) ^

Pliki i foldery wymienione w Win32.VB można znaleźć w grupach Pliki i foldery na tej stronie.

- Użyj eksploratora plików, aby wyświetlić wszystkie foldery plików oraz w porównaniu lub wymienione w folderze Foldery i pliki.

- i naciśnij SHIFT + Delete na własnej klawiaturze.

- Kliknij przycisk Tak w oknie dialogowym usuwania skanowania.

Uwaga: ścieżki używają niektórych specjalnych wersji kołowych (konwencji), takich jak [% PROGRAM_FILES%]. Pamiętaj, że te konwencje różnią się w zależności od wersji i języka w systemie Windows. Konwencje te można znaleźć tutaj . Wybierz plik lub katalog

WAŻNE: jeśli plik jest bardzo mocno zablokowany (używany przez konkretną aplikację), Twoje usunięcie się nie powiedzie (pojawi się otwarcie testamentu z informacją o tym). Możesz usunąć te przypięte pliki za pomocą narzędzia RemoveOnReboot. Aby usunąć zduplikowaną zawartość z zamkniętego pliku, kliknij prawym przyciskiem myszy katalog, wybierz Prześlij -> Usuń następnym razem Uruchom ponownie i uruchom ponownie komputer. Tutaj możesz zainstalować narzędzie RemoveOnReboot.

Koń trojański

Klapa tylna

Spośród wszystkich trojanów, trojany typu backdoor zazwyczaj stanowią właściwe zagrożenie dla komputerów użytkowników, ponieważ jest prawie prawdopodobne, że umożliwią atakującym zdalne sterowanie zaatakowanymi komputerami. Są one pobierane, instalowane i uruchamiane w tle bez zgody lub wiedzy użytkownika. Podczas instalacji trojanom typu backdoor można wykonywać zadania wraz z wysyłaniem, odbieraniem, wykonywaniem i usuwaniem plików danych, asystowaniem i przesyłaniem poufnych danych z poszczególnych komputerów, działaniem całej aktywności komputera, bieżącymi działaniami i złośliwymi działaniami.

Narzędzie do pobierania

Narzędzie hakerskie

Hacker Job Tools to narzędzia zaprojektowane, aby pomóc hakerom przejąć kontrolę nad zdalnymi komputerami, dzięki czemu oni i zombie pozostali (z dla złośliwych aplikacji. Id

Dawka

W jaki sposób mój komputer został zainfekowany Win32.VB? ^

Oto najbardziej prawdopodobne przyczyny wystąpienia punktu przerwania na komputerze z Win32.VB:

- Ustawienia zasad bezpieczeństwa w systemie operacyjnym i telefonie komórkowym internetowym są zbyt słabe.

- Naprawdę przestrzegasz zasad bezpieczeństwa w Internecie, a co za tym idzie na swoim komputerze.

Pobierz i zainstaluj oprogramowanie freeware lub shareware

Małe lub bezpłatne aplikacje mogą być identyfikowane ze złośliwym oprogramowaniem, oprogramowaniem reklamowym lub podobnymi programami Win32.VB. Czasami oprogramowanie szpiegujące i reklamowe jest dostarczane w pakiecie z bezpłatną aplikacją, dzięki czemu programiści mogą pokryć koszty potrzebne do stworzenia oprogramowania. Oprogramowanie szpiegujące infiltruje własny komputer jako wolne oprogramowanie przy wielu okazjach, gdy chcesz go uszkodzić i ukraść praktyczne ukryte informacje.

Korzystanie z oprogramowania peer-to-peer

Korzystanie z programów peer-to-peer (p2p) lub innych aplikacji, które mają wspólny krąg, naraża system na ryzyko, w tym przypadkowe pobieranie zainfekowanych plików, w tym złośliwych programów aerobiku, takich jak Win32.VB.

Odwiedzanie podejrzanych witryn w Internecie

Gdy odwiedzasz strony internetowe z podejrzaną lub obraźliwą radością, trojany, w tym Win32.VB, spyware i adware, mogą być automatycznie pobierane i instalowane na wszystkich komputerach w niewielkim stopniu lub wcale.

Wykrywanie Win32.VB ^

Następujące symptomy wskazują na wysokie prawdopodobieństwo zainfekowania własnego komputera podczas korzystania z Win32.VB:

Komputer działa bardzo wolno

Win32.Can vb bardzo spowalnia komputer. Jeśli twój komputer potrzebuje więcej czasu niż zwykle lub jeśli twoje połączenie internetowe jest bardzo niechętne, twój komputer może zostać uszkodzony przez Win32.VB.

Na pulpicie pojawiły się nowe skróty, strona początkowa mogła ulec zmianie

Win32.VB może zmienić ustawienia internetowe lub przekierować całą bieżącą stronę główną do niechcianych witryn. Win32.May vb dodaje nawet nowe skróty do pulpitu komputera.

To denerwujące, że wyskakujące okienka ciągle pojawiają się na Twoim komputerze

Win32.VB Może zalać Twój komputer irytującymi pop-upami ofertami specjalnymi, nawet jeśli jesteś podłączony nie tylko po to, aby pomóc Ci w Internecie, ale także potajemnie sprawdzając Twoje nawyki harcerskie i zbierając spersonalizowane informacje.

Nienapisane wiadomości e-mail będą nadal wysyłane z Twojej skrzynki odbiorczej

Win32.VB może maksymalnie tłumić twoją skrzynkę odbiorczą w celu tworzenia i / z drugiej strony wysyłania wirusowych załączników do wiadomości e-mail, oszustw e-mail, spamu oraz innych rodzajów wiadomości e-mail. – niechciane myśli przesyłane pocztą elektroniczną do innych osób.

Koń trojański to tak naprawdę narzędzie podszywające się pod legalne oprogramowanie, które z drugiej strony jest przeznaczone do wykonywania złośliwych działań w nowym domu na zainfekowanym komputerze.

W przeciwieństwie do wirusów trojańskich nie kopiują się same, ale powinny być równie destrukcyjne. Dni

Te trojany są bardzo powszechne. Trojany są podzielone na kontrastujące kategorie w zależności od ich funkcji osobistych lub głównego rodzaju uszkodzeń.

Typ zawierający trojany. Głównym celem downloaderów jest załadowanie złośliwego kodu na komputer odpowiedzialnego użytkownika. Pozwalają jednak na inne mściwe skłonności. Na przykład mogą być używane do przeglądania nowych wersji złośliwego kodu, oprogramowania reklamowego, znanego również jako „oprogramowanie pornograficzne”. Są one również często wykorzystywane do proueesowania słabości Internet Explorera.

Komputer działa wolno?

ASR Pro to najlepsze rozwiązanie dla potrzeb naprawy komputera! Nie tylko szybko i bezpiecznie diagnozuje i naprawia różne problemy z systemem Windows, ale także zwiększa wydajność systemu, optymalizuje pamięć, poprawia bezpieczeństwo i dostraja komputer w celu uzyskania maksymalnej niezawodności. Więc po co czekać? Zacznij już dziś!

Loadery mogą być zwykle uruchamiane przy użyciu języków skryptowych, takich jak VBS lub nawet JavaScript.

Atak typu denial of service provider często ma na celu przerwanie lub zakłócenie normalnego działania strony internetowej, serwera, a być może nawet innego zasobu sieciowego. Hakerzy lub niebezpieczni właściciele blogów używają kilku różnych sposobów, aby czerpać z tego ważnego faktu. Ogólnie rzecz biorąc, wyzwanie DoS może zalać serwer większą liczbą połączeń komputerowych, niż jest w stanie obsłużyć. Zakłóca to lub zakłóca normalne działanie całego serwera i czasami powoduje szczegółowe błędy.

W przeciwieństwie do ataku DoS, atak DDoS jest wdrażany na wielu komputerach. Haker lub autor adware zwykle używa zainfekowanego obszaru „hosta” komputera do centralnego przeprowadzenia ataku przez większość innych tak zwanych „komputerów zombie”. Zazwyczaj autor złośliwego oprogramowania wymaga kontroli nad komputerem-hostem i poszczególnymi komputerami zombie, wykorzystując te komputery do wykorzystania luki w aplikacji lub systemie operacyjnym w celu zainstalowania trojanów lub innego złośliwego kodu.

Popraw szybkość swojego komputera już dziś, pobierając to oprogramowanie - rozwiąże ono problemy z komputerem.

Jak mogę całkowicie uwolnić się od wirusa Win32 w systemie Windows 10?

Naciśnij klawisz Windows + I, aby otworzyć aplikację Ustawienia.Przejdź do pomocy w dowolnej sekcji aplikacji.Znajdź podejrzane podejście i po prostu kliknij przycisk „Odinstaluj”, aby je zdjąć.

Czy trojan Win32 jest wirusem?

Konie trojańskie mogą być powszechnym źródłem złośliwego oprogramowania, które w przeciwieństwie do wirusów nie może rozprzestrzeniać się wewnątrz siebie. Oznacza to, że muszą zostać zarejestrowane ręcznie lub inne złośliwe oprogramowanie musi zostać zainstalowane i zainstalowane. Trojany często wykorzystują nazwy plików jako prawdziwe i rzeczywiste aplikacje.

How Can I Solve Win32 Vb Uninstall Problem?

Come Potrei Voler Risolvere Il Problema Di Disinstallazione Di Win32 Vb?

Hur Kan Jag Lösa Problemet Med Win32 Vb Remove?

Como Posso Melhorar E Até Mesmo Remover O Problema De Desinstalação Do Win32 Vb?

Wie Kann Ich Das Problem Mit Der Deinstallation Von Win32 Vb Lösen?

¿Cómo Puedo Resolver El Problema De Desinstalación De Win32 Vb?

Hoe Kan Ik Win32 Vb Verwijderen Probleem Oplossen?

Как я могу решить проблему удаления Win32 Vb?

Win32 Vb 제거 문제를 해결할 가능성은 얼마나 됩니까?

Comment Puis-je Résoudre Le Problème De Désinstallation De Win32 Vb ?