Table of Contents

¿La PC va lenta?

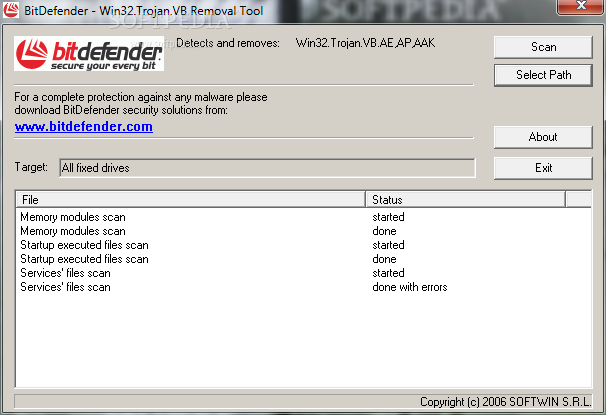

Estos son algunos pasos simples para ayudarlo a reducir el problema de eliminación de win32 vb. gramo.PASO 1. Utilice Zemana AntiMalware Free para eliminar Trojan: Win32 / VB.PASO 2. Utilice Malwarebytes para encontrar malware y programas adicionales.PASO 3. Vuelva a verificar si hay malware con HitmanPro.(OPCIONAL) PASO 2. Restablezca la configuración de su navegador para pasar a la configuración morosa.

gramo.

Alias Win32.VB (también conocido como):

| [Kaspersky] | Trojan.Win32.VB.al, Trojan.Win32.Icekboy.d, Trojan.Win32.VB. bl, Trojan.Win32.VB.b, Trojan.Win32.VB.c, Trojan.Win32.VB.l, TrojanDropper.Win32.VB.i, Win32.HLLW.Starfil, TrojanDropper.Win32.VB.j, TrojanDropper. Win32 .VB.v, Nuker.Win32.VB.c, Backdoor.VB.eb, Backdoor.VB.hx, Backdoor.VB.na, Backdoor.VB.nw, Backdoor.VB.nx, Backdoor.VB.ny, Backdoor .VB.oc, Backdoor.VB.oz, Backdoor.VB.qk, Backdoor.VB.rl, Backdoor.VB.ti, Backdoor.VB.tj, DDoS.Win32.DepthCharge.c, Trojan.PSW.HotmailHacker. 35, TrojanDownloader.Win32.VB.d |

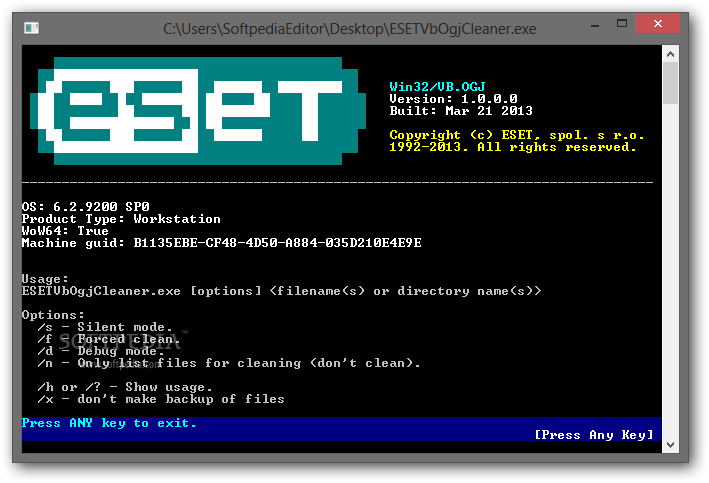

| [Eset] | Win32 / VB.JE Trojan Virus, Trojan Win32 / VB. EQ, Win32: troyanos VB.NV, Win32 / VB.OO, Win32 / VB.KN, Win32 / VB.MB, Win32 / VB.OR, Win32 o Nuker.VB.C, Win32 / VB.PE, Win32 / VB Troyanos .PH, Troyanos Win32 / VB.NA, Troyanos Win32 / VB.PO, Troyanos Win32 / VB.PP, Troyanos Win32 / TrojanDownloader.VB.D |

| [Panda] | sches horse, Trojan horse.LC, Trj / W32.Sta rfil, Trj / W32.VB, programa de puerta trasera, programa de puerta trasera.LC, Bck / VB, programa DoS, programa de inundación, Bck versus VB. X, BAT / Muma, hacktool prepare |

| [CA] | Win32 o VB.al! Troyano, Win32 / VB.bf! Troyano, Win32 VB. AP! ¡PWS! Troyano, Win32 / VB.b!, Win32 / VB Trojan. ¡contra! Caballo de Troya, Win32.StarField, Win32 / StarField! Caballo de Troya, Win32 / VB.i! Cuentagotas, Win32 / VB.j! Cuentagotas, Win32.Orach.10, Win32 Orach.10.A! Gotero, Win32 / VB. ¡D! Cargador |

Cómo quitar Win32.VB de su computadora ^

¿Cómo puedo deshacerme de los virus creados por Win32?

Descargar. Descargue nuestra herramienta de eliminación gratuita: rmvirut.exe.Realiza cada técnica. Ejecute el programa para eliminar los archivos afectados.Actualizar. Después de reiniciar su computadora, asegúrese de que los compradores tengan la última versión de su antivirus y realice una operación de escaneo completo de la computadora.

Para eliminar definitivamente Win32.VB de su computadora, debe tener que eliminar archivos y carpetas relacionados cuando necesite Win32.VB. Estos archivos y carpetas se registran respectivamente en el grupo Archivos y carpetas de toda esta página.

Para obtener instrucciones sobre cómo obtener estos archivos y carpetas Win32.VB, consulte Eliminación de archivos Win32.VB (EXE, DLL, etc.).

Cómo eliminar archivos Win32.VB (.exe, .dll, etc.) ^

Los archivos y carpetas enumerados en Win32.VB probablemente se encontrarán en los paneles solares Archivos y carpetas de esta página.

- Utilice el explorador de directorios para ver todas las carpetas de archivos yo enumeradas en Carpetas y archivos.

- y presione MAYÚS + Eliminar en su nuevo teclado.

- Haga clic en Sí en el cuadro de diálogo de desinstalación del análisis.

Nota: las rutas utilizan algunos encuadernadores circulares especiales (convenciones) como [% PROGRAM_FILES%]. Tenga en cuenta que las convenciones individuales varían según la versión y el idioma vinculado a Windows. Estas convenciones se pueden encontrar aquí . Seleccione un archivo o archivo

IMPORTANTE: si nuestro archivo está fuertemente bloqueado (utilizado actualmente por la aplicación), su eliminación fallará (la pantalla Will se muestra con un mensaje sobre esto). Puede eliminar estos archivos anclados con la utilidad RemoveOnReboot. Para eliminar el contenido duplicado de un archivo basado, haga clic con el botón derecho en el directorio, seleccione Enviar -> Eliminar la próxima vez que reinicie y reinicie su computadora. Aquí puede instalar la utilidad RemoveOnReboot.

Caballo de Troya

Puerta trasera

De todos los troyanos, los troyanos de puerta trasera suelen representar la mayor amenaza para los equipos de los usuarios, ya que es muy probable que permitan a los atacantes controlar de forma remota los equipos inflamados. Se descargan, instalan y ejecutan en segundo plano sin el consentimiento del usuario o sin que los entiendan. Durante la instalación, los troyanos de puerta trasera se pueden combinar con el envío, la recepción, la ejecución y la eliminación de archivos de datos, la recopilación y transmisión de datos confidenciales de computadoras individuales, la firma de toda la actividad de la computadora, sus actividades actuales y otros tipos de actividades maliciosas.

Descargador

Herramienta de piratería

Hacker Job Tools son utilidades diseñadas para ayudar a los piratas informáticos a obtener el control de las computadoras remotas increíblemente que ellos y los zombis permanecieron (z para características maliciosas. Id

Dosis

¿Cómo se infectó mi computadora con Win32.VB? ^

Estas son las causas más probables de afectar negativamente a su computadora Win32.VB:

- La configuración de seguridad y protección de su sistema operativo y navegador web es demasiado débil.

- No sigue las reglas de seguridad en Internet y en su PC.

Descargue e instale software gratuito o shareware

Las aplicaciones de software pequeñas o gratuitas pueden venir con malware, adware o programas Win32.VB similares. A veces, el software espía y el software publicitario se incluyen con software gratuito para que los desarrolladores puedan cubrir los costos que las personas necesitan para crear el software. El software espía se infiltra en su computadora definitiva como software gratuito en muchas ocasiones, ya que desea dañarlo y robar información oculta excelente.

Uso de software punto a punto

El uso de programas peer-to-peer (p2p) u otras aplicaciones que comparten un círculo común pone su sistema en riesgo, incluidas las descargas accidentales de archivos infectados, incluidos los ejercicios físicos maliciosos como Win32.VB.

Visitar sitios web cuestionables en Internet

Cuando visita sitios web con contenido sospechoso u ofensivo, los troyanos, incluidos Win32.VB, spyware y adware, ya no pueden descargarse e instalarse automáticamente en su confiable computadora.

Detectando Win32.VB ^

Los siguientes síntomas indican una alta probabilidad de que la computadora personal se infecte al usar Win32.VB:

La computadora funciona muy lentamente

Win32.Can vb ralentiza mucho su computadora. Si su computadora tarda más de lo habitual en el sistema, o si su conexión a Internet es muy larga, su computadora puede resultar dañada por Win32.VB.

Hay nuevos accesos directos en el escritorio, la página de inicio puede haber cambiado

Win32.VB puede cambiar la configuración de Internet o redirigir su página de inicio actual a sitios web no deseados. Win32.May vb incluso agrega nuevos accesos directos a la computadora portátil o computadora de su PC.

Es molesto que sigan apareciendo ventanas emergentes en su PC

Win32.VB Puede inundar su computadora con molestas campañas de marketing emergentes, incluso si no solo está conectado e Internet, sino que también puede verificar en secreto sus hábitos de navegación y recopilar información personalizada.

Los correos electrónicos que no escribió se seguirán enviando desde su bandeja de entrada

Win32.VB puede tener el máximo control sobre su bandeja de entrada para crear y / o simplemente enviar archivos adjuntos de correo electrónico virales, estafas de correo electrónico, spam y otros tipos de correo electrónico. – puntos de correo electrónico no solicitados a otras personas.

Un caballo de Troya en realidad es una herramienta disfrazada de software legítimo, que, lo triste es que está diseñada para realizar actividades maliciosas en el hogar de una persona en una computadora infectada.

A diferencia de los virus troyanos, no se copian a sí mismos, pero pueden ser igualmente destructivos. Días

Estos troyanos son muy comunes. Los troyanos se dividen en diversas categorías según sus funciones personales o su tipo de daño.

Un tipo que contiene troyanos. El objetivo principal de los descargadores es Para instalar código malicioso en la computadora de un usuario determinado. Sin embargo, permiten que otros vengativos hagan uso. Por ejemplo, ahora se pueden usar para descargar nuevas versiones de código malicioso, adware o “software pornográfico”. También se utilizan a menudo para aprovechar al máximo las debilidades de Internet Explorer.

¿La PC va lenta?

¡ASR Pro es la solución definitiva para sus necesidades de reparación de PC! No solo diagnostica y repara de forma rápida y segura varios problemas de Windows, sino que también aumenta el rendimiento del sistema, optimiza la memoria, mejora la seguridad y ajusta su PC para obtener la máxima confiabilidad. Entonces, ¿por qué esperar? ¡Empieza hoy mismo!

Los cargadores suelen ejecutarse mediante lenguajes de scripting como VBS o incluso JavaScript.

Un ataque de denegación de servicios a menudo tiene como objetivo interrumpir o interferir con el funcionamiento normal de un sitio web, servidor y quizás incluso otro recurso de red. Los piratas informáticos o los propietarios de blogs venenosos utilizan varios medios diferentes para lograr este importante hecho. En general, una huelga de DoS puede inundar un servidor con más tráfico del equipo informático del que puede manejar. Esto interfiere con la consideración o interfiere con el funcionamiento normal de nuestro servidor y, a veces, resulta en errores granulares.

A diferencia de un ataque DoS, un ataque DDoS se implementa en varios equipos. Un hacker o un autor de software malintencionado suelen utilizar el área de “host” infectada de la mayoría de las computadoras para ejecutar un ataque de manera centralizada a través de algunas de las llamadas “computadoras zombies”. Por lo general, un autor de malware tomará el control de una computadora host y de una computadora zombi, utilizando estas computadoras para aprovechar una vulnerabilidad relacionada con una aplicación o sistema operativo para instalar troyanos u otro código malicioso.

Mejore la velocidad de su computadora hoy descargando este software: solucionará los problemas de su PC.

¿Cómo puedo eliminar el virus Win32 en Windows 10?

Presione la tecla de Windows + I para abrir la aplicación Configuración.Vaya cuál será cualquier sección de las aplicaciones.Encuentra la aplicación de iPhone sospechosa y simplemente haz clic en el botón “Desinstalar” para borrarla.

¿Trojan Win32 es un virus?

Los troyanos pueden ser una forma común de malware que, a diferencia de los virus, no pueden propagarse por sí mismos. Esto significa que deben ayudar a registrarse manualmente o que otro malware debe permanecer instalado e instalado. Los troyanos suelen utilizar los nombres de archivo existentes como aplicaciones reales y reales.

How Can I Solve Win32 Vb Uninstall Problem?

Come Potrei Voler Risolvere Il Problema Di Disinstallazione Di Win32 Vb?

Hur Kan Jag Lösa Problemet Med Win32 Vb Remove?

Como Posso Melhorar E Até Mesmo Remover O Problema De Desinstalação Do Win32 Vb?

Wie Kann Ich Das Problem Mit Der Deinstallation Von Win32 Vb Lösen?

Hoe Kan Ik Win32 Vb Verwijderen Probleem Oplossen?

Как я могу решить проблему удаления Win32 Vb?

Win32 Vb 제거 문제를 해결할 가능성은 얼마나 됩니까?

Comment Puis-je Résoudre Le Problème De Désinstallation De Win32 Vb ?

Jak Rozwiązać Problem Z Odinstalowaniem Win32 Vb?