Table of Contents

Oto kilka prostych kroków, które mogą pomóc w rozwiązaniu problemu z sumą kontrolną wtyczki źródłowej Linuksa.

Komputer działa wolno?

Dlaczego muszę wypełnić CAPTCHA?

Wykonywanie testu CAPTCHA oznacza, że kwalifikujesz się i zapewniasz tymczasowy dostęp do usługi internetowej.

Co mogę zrobić, aby tego uniknąć w przyszłości?

Jeśli masz połączenie z domem, tak jak w domu, możesz przeskanować swoje urządzenie osobiste programem antywirusowym, aby upewnić się, że ten element nie jest zainfekowany innym złośliwym oprogramowaniem.

Jeśli klienci znajdują się w dziale lub w publicznej „sieci”, możesz poprosić administratora sieci o przeskanowanie całego systemu w poszukiwaniu źle skonfigurowanych lub zainfekowanych urządzeń.

Innym sposobem zabezpieczenia się przed uzyskaniem tej strony w przyszłości jest rozpoczęcie korzystania z przepustki prywatności. Być może trzeba będzie uzyskać wersję 2. Obecnie jest 0 robienia tego sklepu z dodatkami do Firefoksa.

KiedyKilka miesięcy temu po cichu przejrzałem mój dziennik serwera WWW i zauważyłemcoś wyszło z szybu. Ku mojemu przerażeniu, pierwotny zepsuł się,serwer nie jest w stanie wytrzymać rzeczywistego obciążenia. Nie jestem przyzwyczajony do takiej ilości ruchu. miesiącPóźniej zdałem sobie sprawę, że być może eksperci twierdzili, że jestem osobą atakującą DDOS. JegoRodzaj hakera, którego sam przetestowałem, aby zobaczyć, gdzie zawiodłem w świetnym systemieAdministracja. I zacząłem uczyć się trudnego programowania gniazd wSpróbuj dowiedzieć się, jak produkt działa w systemie Linux. Ku mojej wielkiej rozpaczy, jazdał sobie sprawę, że każdy lamer może tworzyć aplikacje do surowych gniazdekskutecznie i nadużywać tej wspaniałej własności. Chcę bezpośrednio dużo dzielićciekawe gniazdo Raw Exploits. Nie próbuj!

Komputer działa wolno?

ASR Pro to najlepsze rozwiązanie dla potrzeb naprawy komputera! Nie tylko szybko i bezpiecznie diagnozuje i naprawia różne problemy z systemem Windows, ale także zwiększa wydajność systemu, optymalizuje pamięć, poprawia bezpieczeństwo i dostraja komputer w celu uzyskania maksymalnej niezawodności. Więc po co czekać? Zacznij już dziś!

Cały czas zastanawiałem się, czy uda mi się sfałszować mój sprzęt IP iRobię powódź SYN na prawdziwym serwerze działającym w C na moim komputerze z Linuksem(2.4.1) kiedy udowodniłem, że porywacze sfałszowali moje prawdziwe IP istale zalewa system potrzebami połączeń. Szybko zrozumiałemże to nie tylko okazja, ale i łatwe.

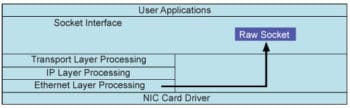

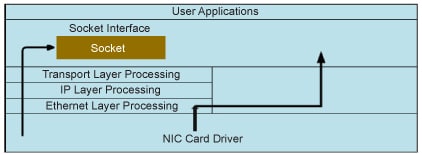

Użyj surowych gniazd

Jeśli prawdopodobnie utworzysz gniazdoi zwiąż go, aby pomóc Twojej firmie w procesie/transportu, nie potrzebujesz adresu IP lub jest to nagłówek TCPPola tak długo, jak używasz, aby móc komunikować się z Internetem. vPodstawowe jądro lub system operacyjny zwykle składa cały pakiet, w tymsuma kontrolna Twoich danych. To sprawiło, że programowanie systemu sieciowego było tak łatwe dziękioryginalne gotowane gniazda. Ale tak naprawdę jest to dobra praktyka kanałowaStwórz własny nagłówek TCP/IP, nie wspominając o sumie kontrolnej i obejściu dla nichPodstawowe powody, w tym lepsza kontrola przyczepności iciekawa eksploracja wszystkiego, co znajduje się pod gniazdkiem elektrycznym. Witamy wArena Sockets Raw. Widzisz producentów Raw Let Sockets, główna głowaPola zawierające informacje takie jak adres IP pomocy. I oczywiście,Stało się to najlepszą cenną techniką dla kulawych dzieci (nazywająsami hakerzy) zwykle sieją spustoszenie, podszywając się pod adresy IP. W jaki sposóbProgramiści, macie prawo do tej wspaniałej funkcji, która właśnie się wydarzyłamożesz zdefiniować własny protokół sieciowy do określonych potrzeb.

Często w dalszej części tego artykułu wyjaśnię, jak tworzyć surowe gniazda.oraz sposoby zastosowania tego przedmiotu do pojazdu SYN Flood, orazWyłącz typ narzędzia.

Spoofing IP i/lub flooding

Przed rozpoczęciem synchronizacjiW indywidualnej metodzie laviAby rozgłaszać połączenia, bezwzględnie musimy zrozumieć TCPPrzepływ połączenia, często określany jako „trójstronny uścisk dłoni”. Konsumentkto musi zainicjować sposób, w jaki połączenie przenosi segment(Synchronizuj) Synchronizuj z różnymi rodzajami serwerów z początkowym numerem sekwencyjnym. NiePodczas tego procesu prawdopodobnie zostaną wysłane dane, a konkretny segment SYN zawiera tylko TCPnagłówki i nagłówki IP. Gdy serwer otrzyma segment SYN, topotwierdza określone żądanie swoim prywatnym segmentem SYN o nazwie SYN-ACKCzłon. Gdy pożyczkobiorca otrzymuje pakiet SYN-ACK, wysyła potwierdzenie ACK doSerwer SIN. W tym momencie nawiązywane jest konkretne połączenie.

Strategia SYN flood łączy podszywanie się pod adresy.A ip wysyła 3-kierunkowe segmenty SYN do serwera. Odpowiedni serwer czasu odbierażąda połączenia, wysyła jakiś SYN-ACK, do którego po prostu fałszywy adres IP, któryw wielu prawdopodobnych przypadkach dostawy nie istnieją. Transmisja następuje przed upływem limitu czasudopóki nie otrzyma twojego bieżącego segmentu ACK (często określanego jako połączenie półotwarte).Ponieważ zasób jest specyficzny dla kolejki połączeń serwera,Serwery z ciągłymi segmentami połączeń zakłócają działanie serwera lubkliknij home całkowicie offline. Napiszemy też pin, który wysyła SYNKontener z losowo sfałszowanym adresem IP. Prowadzi to we wszystkich zapisachna naszej fałszywej liście adresów IP, która wysyła do ofiary segmenty RST, oznacza e-mailForum otrzymało SYN-ACK od niechętnego odbiorcy. (Może prosiłeś o jeden?Połączenie). Może to spowodować zablokowanie serwera docelowego i często jest krytyczne.Część najczęściej związana z każdym atakiem DDOS.

Pliki cookie SYN

Arkusze SYN zalewają nieskończonośćLiczba półotwartych połączeń z serwerem podczas działania rzeczywistego serweraCzekam na potwierdzenie SYN-ACK. Chociaż mają tendencję do statusu połączeniaobsługiwane, powodzie SYN mogą prowadzić do katastrofy w środowisku produkcyjnym.sieć jest włączona. Podczas gdy nowa powódź SYN wykorzystuje typowe błędy TCP, metodyzostały wybrane, które nie kolidują z modelem docelowym, aby się zbliżyćUtrzymuj stany połączeń, aby zużywać niezawodne zasoby. PomimoZwiększ kolejkę połączeń i zmniejsz limit czasu akcesoriówokres pomoże w pewnym stopniu, nigdy nie będzie skuteczny wSzybki atak ddos. Ciasteczka SYN, niedawno wprowadzoneWarte, a teraz częśćWiększość jąder Linuksa pozwala na całkowite zabezpieczenie twojego osobistego systemu.Powódź SYN. W implementacji cornbread TCP SYN, gdyGdy serwer otrzyma własny pakiet SYN, odpowiada własnym pakietem SYN-ACK.Numer sekwencyjny ACK wyliczany na podstawie adresu pochodzenia, portu źródłowego,Sekwencja źródłowa, adres, punkty dostępu, port lokalizacji wakacyjnej i sekretZakład. Następnie serwer resetuje stan tandemu. KiedyJeśli ACK pochodzi od klienta, serwer może je ponownie obliczyćokreślić, czy jest to również odpowiedź z naszego starego pakietu SYN-ACK, któryserwer wysłany.

Linux Raw Socket Checksum Troubleshooting Made Easy

간단한 Linux 원시 소켓 체크섬 문제 해결

Solução De Problemas De Soma De Verificação De Soquete Bruto Do Linux Facilitada

Устранение неполадок с контрольной суммой Raw Socket в Linux стало проще

Linux-Raw-Socket-Prüfsummen-Fehlerbehebung Leicht Gemacht

Linux Raw Socket Checksum-probleemoplossing Eenvoudig Gemaakt

Risoluzione Dei Problemi Di Checksum Di Linux Raw Socket Semplificata

Linux Raw Socket Checksum-felsökning På Ett Enkelt Sätt

Dépannage Simplifié De La Somme De Contrôle Des Sockets Bruts Linux