¿La PC va lenta?

1. Descargue ASR Pro del sitio web

2. Instálalo en tu computadora

3. Ejecute el escaneo para encontrar cualquier malware o virus que pueda estar al acecho en su sistema

Mejore la velocidad de su computadora hoy descargando este software: solucionará los problemas de su PC.

En esta guía, descubriremos algunas posibles causas que podrían desencadenar descripciones de escaneo de malware d7 y luego sugeriremos algunos posibles consejos para deshacerse de este problema.

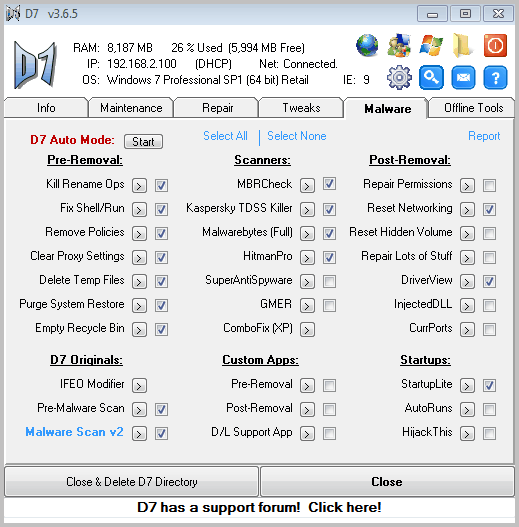

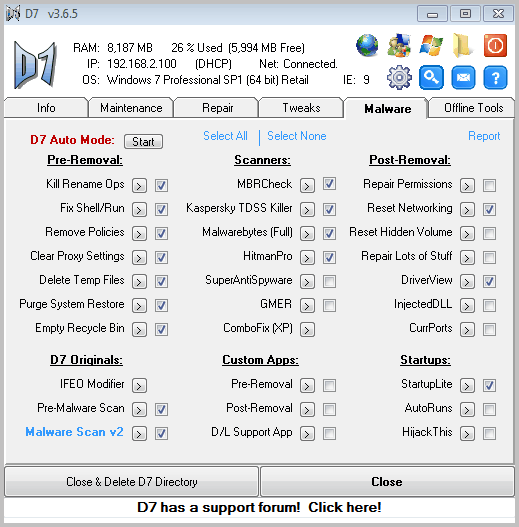

Definitivamente analizas esto en varias pestañas, sin embargo, “Específico” es el más utilizado. Es solo que cada función y cada programa suele establecerse en ese orden.

d7 Auto (solo en esta pestaña de software malévolo) también tiene un elemento por el cual, en caso de que d7 se bloquee o reinicie el curso, en la segunda configuración (en la medida de lo posible) d7 esencialmente continuará exactamente donde se quedó (muy posiblemente d7) y se reinició.

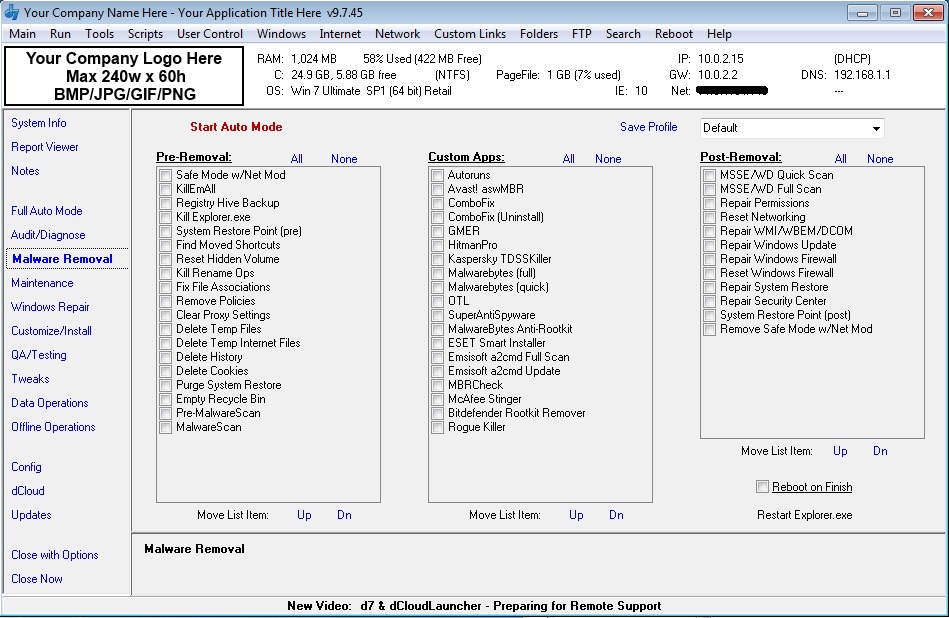

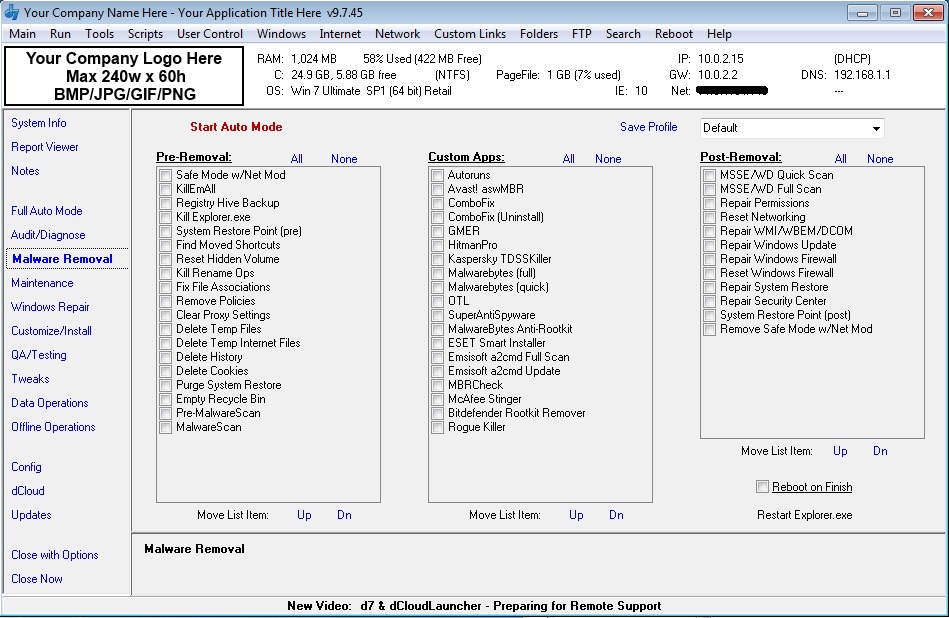

Además, en la parte superior, tiene la opción de guardar la configuración seleccionada y un perfil (use la llamada predeterminada o designe la suya propia). Puede guardar varios perfiles. Sugerencia: Guarde la apariencia utilizada con más frecuencia en el orden de denominación jerárquico más alto en orden alfanumérico para que se cargue automáticamente cada vez que se inicie d7. Desde

Algunas personas pueden necesitar una pequeña aclaración. En la interfaz de usuario d7 de una persona, desplace el mouse sobre algún tipo de elemento (como una etiqueta, como restablecer un volumen oculto) para ver exactamente el mismo texto de información sobre herramientas en una ventana emergente que explica las razones para recibir la finalización de ya ves, la tarea.

Cada uno de estos elementos (con una excepción) terminará deshabilitado después de que el elemento d7 se ejecute en modo automático.

Aplicaciones personalizadas: se pueden configurar con aplicaciones autóctonas a través de d7 > d7 Config > Aplicaciones personalizadas.

Restablecer volumen oculto. Esto mostrará todos los tipos de archivos (ocultos por malware) en el tipo de partición de destino si digo que la pestaña de malware normalmente ejecuta toda la partición principal.

Kill Rename – ops Esto elimina en todo momento el valor de PendingFileRenameOperation en el registro de que los archivos se renombran/eliminan al reiniciar.

Corrección de asociación de archivos: importe la configuración de shell predeterminada para crear archivos .exe, .com, .softball bat, .cmd, .scr, .reg y más. Estas ubicaciones de PC incluyen HKCRxxxShellOpenCommand xxx donde = exefile, comfile, etc.

Eliminar políticas. Esto eliminará todos los valores del registro asociados con las ubicaciones de la política de grupo de Windows que el malware sigue utilizando comúnmente. En algunos entornos de dominio dos, esto es seguro de usar, pero sin embargo, en un inicio de sesión tardío, puede intentar gpupdate /force para finalmente actualizar cualquier política en la máquina que los expertos afirman que *debería* ya estar habilitada.

Borrar la configuración del proxy: ¡por supuesto, funciona con Firefox!

Restauración limpia del sistema: elimina los puntos de restauración excepto el más reciente relacionado con Windows XP. Guardaré los últimos tres, realmente tiene algo con lo que trabajar si por alguna razón necesita hacer una copia de seguridad de su registro individual.

Restablecimiento de red: ejecución de comandos:

Elimina los métodos de dramaturgo de Winsock en Windows XP.

restablecer red

Catálogo de rediseño de Netsh Winsock Winsock

restablecer la dirección IP de la interfaz netsh c:int-resetlog.txt

Interfaz Netsh completamente rediseñada

Purgar direcciones IP de la interfaz netsh de arpache

ipconfig /flushdns

ipconfig /registerdns

Reinstala TCP/IP en Windows XP

ipconfig /liberar todo

ipconfig /actualizar todo

¿La PC va lenta?

¡ASR Pro es la solución definitiva para sus necesidades de reparación de PC! No solo diagnostica y repara de forma rápida y segura varios problemas de Windows, sino que también aumenta el rendimiento del sistema, optimiza la memoria, mejora la seguridad y ajusta su PC para obtener la máxima confiabilidad. Entonces, ¿por qué esperar? ¡Empieza hoy mismo!

*** Nota. En d7II, la nueva alternativa de MalwareScan se llama dFunk. Si bien respetamos la regulación de la plataforma cuando la implementamos interesada en d7x, esperamos que se integre en KillEmAll.

Las ramas de registro de todos los perfiles de usuario registrados están diseñadas para cargarse.

La exploración previa de malware OPCIONAL elimina los archivos de la lista negra y, además, las entradas del registro por nombre. Inusual, nada más que desagradables consejos de nombre/ubicación. Desafortunadamente, no sirve para títulos aleatorios o alterados, pero funciona para programas publicitarios grandes o programas no deseados que se usan de vez en cuando.

Cada vez que hace clic aquí, aparece un buen nodo a la izquierda en el marco de la bicicleta de la ventana de análisis de malware. Aparentemente, estas son todas las entradas de registro y los costos del sistema de archivos que verifiqué con el dedo de un niño. Fu.

Solo todas las variantes que no están en las listas blancas normales se marcan en la ventana Análisis de malware. La teoría detrás de esto es, ya sabes, algo excepcional, entonces, ¿por qué sobrecargar constantemente tus programas con el artículo? Si realmente desea ver algo, los clientes tienen la opción de no incluir en la lista blanca la carpeta Defs.

Las listas blancas y negras se almacenan como texto sin formato, pero hay un editor de definiciones difusas para las listas.

Se crean listas blancas y listas negras presentes además de las que se admiten son ellas quienes usan d7 (es decir, tú). En esta ventana de análisis de malware, encontrará la función para incluir elementos individuales en la lista blanca y en la lista negra.

Hay una función importante para “actualizar” o fusionar una clasificación de archivos. Se crea como una ubicación central, similar a un recurso compartido de red real, donde a veces puede almacenar y sincronizar con la copia maestra que apunta a los archivos de definición principales. Con este método, cualquiera puede sincronizar fácilmente sus significados con otros técnicos y sus definiciones desde una unidad flash diferente o en cualquier otro lugar.

Las descripciones de la lista blanca/lista negra D7 NO DEBEN SER ACTUALIZADAS NI GESTIONADAS POR MÍ, SOLO USTED. No publico actualizaciones en los documentos de sense, depende de usted. Puede usar estos archivos de definición de muestra en particular provistos con el uso de d7 como referencia, y/o puede eliminarlos suponiendo que no confíe en ellos, y en el momento construirá su propio y d7.

Debido a la naturaleza salvaje de las listas blancas de análisis de malware, varias de ellas son claramente visibles con nodos a la izquierda (bueno).

No todos los puntos de registro en los que se puede ocultar o escanear el malware, aunque tengo un buen comienzo. Esta es quizás la nueva y breve explicación de las ubicaciones de los motores de búsqueda que, por lo general, los análisis de malware pueden encontrar en casi todas y cada una de las secciones:

Varios: estas entradas le permiten cambiar manualmente el tipo de valor y guardar un valor existente en particular. Tenga en cuenta que debe hacer clic en el botón “Aplicar cambios” para guardar los cambios.

El valor de la DLL de Gina estará vacío)

AppInit_DLL (normalmente vacío)

Valor de UIHost (generalmente logonui.exe)

Sistema (normalmente valor descubierto)

Userinit (generalmente el valor de userinit.exe)

Valores de shell de HKLM y HKCU (usted sabe, aquí solo debería existir explorer.exe y, por lo general, no se puede establecer ningún valor de shell de HKCU).

Miscellaneous2: más entradas en las que puede cambiar la nota manualmente. Tenga en cuenta que debe hacer clic en el nuevo botón “Aplicar” para aceptar las mejoras que ha realizado.

El valor Taskman (generalmente el mejor valor vacío), si está presente, inicia un software alternativo cuando se presiona CTRL-ALT-SUPR

Valor de Lupe (generalmente magnify.exe)

Mostrar etiqueta de precio Acerca del narrador (generalmente narrator.Screen exe)

en las claves de la computadora (generalmente osk.exe)

Tecla de inicio. Esta pantalla contiene todas las entradas rebosantes de tipo SOFTWAREMicrosoftWindowsCurrentVersion bajo HKLM, HKCU y, como consecuencia, todas las secciones del registro del perfil del cliente. El registro solicita regularmente las claves Run, RunOnce y PoliciesExplorerRun

.

Mejore la velocidad de su computadora hoy descargando este software: solucionará los problemas de su PC.

D7 Malware Scan Definitions Troubleshooter

Pesquisa De Malware D7 No Solucionador De Problemas De Definições

D7 Felsökare För Skanning Av Skadlig Programvara

Narzędzie Do Rozwiązywania Problemów Z Definicjami Skanowania Złośliwego Oprogramowania D7

Dépannage Des Programmes Malveillants D7 Exécutés Sur Les Définitions

Устранение неполадок определений сканирования вредоносных программ D7

Risoluzione Dei Problemi Relativi Alle Definizioni Di Scansione Malware D7

D7-Malware-Scan-Bedeutungs-Fehlerbehebung

D7 애드웨어 및 스캔 정의 문제 해결사

D7 Adware Scandefinities Probleemoplosser